オンプレミスポーラーによるネットワークログ収集

分散ネットワーク環境全体にわたるデータのリアルタイム監視、トラブルシューティング、監査には、集中ログ記録が不可欠です。

Site24x7は、オンプレミスポーラーを使用することで、複数のネットワーク装置からのログ収集を可能にします。

この設定により、さまざまなネットワーク装置(ファイアウォール、ルーター、スイッチなど)から集中サーバーに転送されたログを受信して監視できるようになります。

この機能は現在、オンデマンドでのみ有効になっています。

有効化するには、サポート窓口にお問い合わせください。

必要な設定

以下2つの設定が必要です。

-

サーバーレベルの設定:中央サーバーには、オンプレミスポーラーとSite24x7サーバーエージェントの両方がインストールされている必要があります。オンプレミスポーラーはログをキャプチャし、ローカルファイルに書き込む役割を担います。エージェントはこのファイルを読み取り、データを解析し、Site24x7に送信して監視します。

-

装置レベルの設定:各装置は、指定されたポート上のリモートサーバーにログを転送するように設定する必要があります。

前提条件

ログの受信を開始するには、オンプレミスポーラーとSite24x7サーバー監視エージェントの両方をログ受信サーバー(WindowsまたはLinux)にインストールします。オンプレミスポーラーは指定されたポート(例:UDP 514)をリッスンし、エージェントがデータを処理して転送します。

-

オンプレミスポーラーをインストールします(Linux | Windows)

-

サーバー監視エージェントをインストールします(Linux | Windows)

-

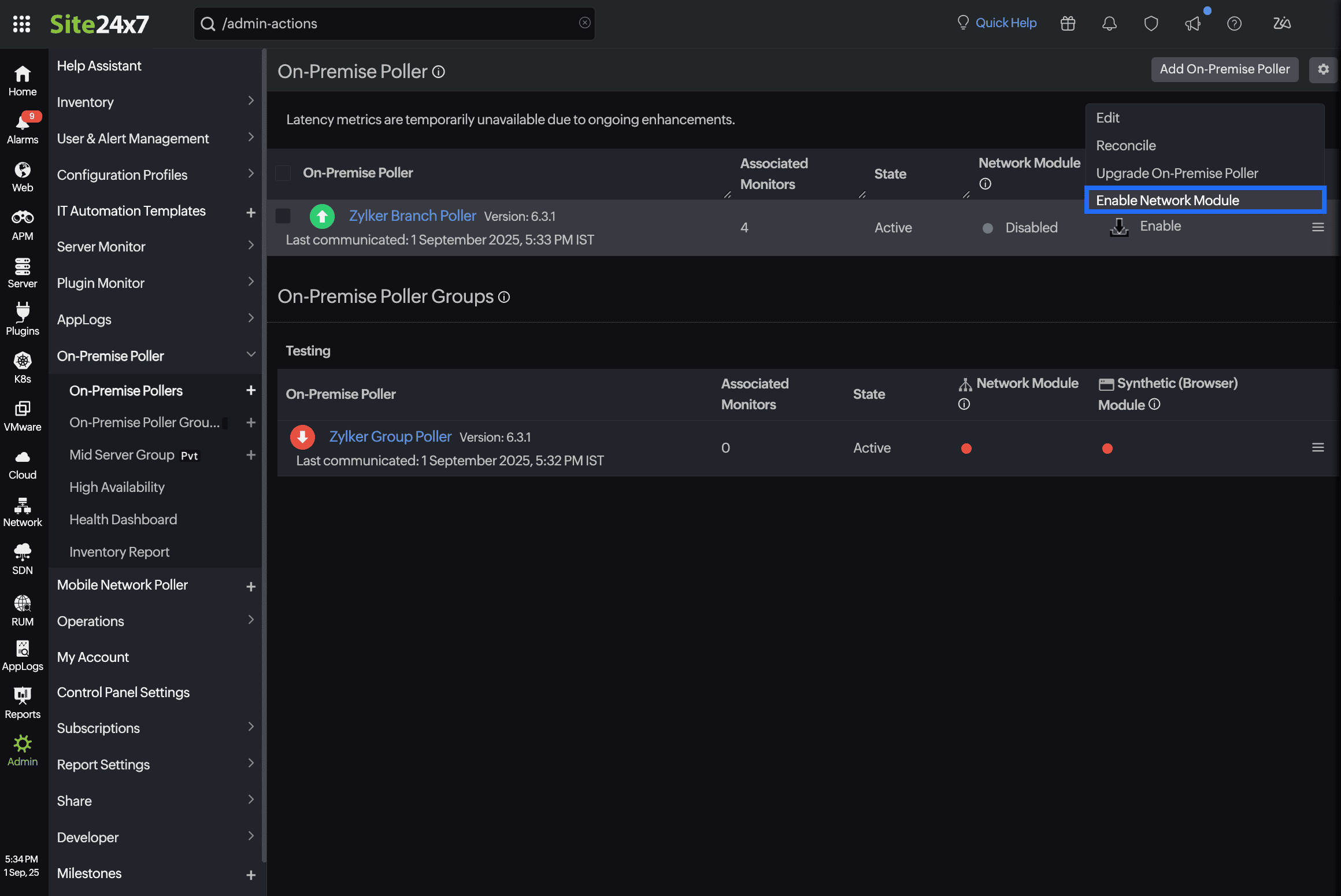

選択したオンプレミスポーラーでネットワークモジュールが有効になっている必要があります。

有効になっていない場合は、手動で有効にする必要があります。

ネットワークログの収集は、WindowsエージェントとLinuxエージェントの両方を使用して行うことができます。

ただし、Windowsでネットワークログを収集するには、オンプレミスポーラーの使用が不可欠です。

ログの取り込みと処理をシームレスに行うために、両方が同じマシンにインストールされていることを確認してください。

ネットワークデバイスでのSyslogの設定

以下は、CiscoデバイスでSyslogを有効化するための設定例です。Ciscoスイッチを設定して、Site24x7オンプレミスポーラーエージェントをホストするサーバーの指定ポートにSyslogメッセージを転送します。

-

ネットワークログのコマンドラインインターフェースを開き、セッションを開始します。特権EXECモードが有効になっていることを確認してください。有効になっていない場合は、次のコマンドを入力して特権EXECモードに入ります。

次のコマンドを入力して、グローバルコンフィギュレーション モードに切り替えます。enable

configure terminal

-

ログ記録が有効になっていることを確認してください。有効になっていない場合は、次のコマンドで有効にしてください。

logging enable

-

次のコマンドを入力して、Site24x7 Linuxサーバー監視エージェントがインストールされているサーバーにログメッセージを送信するようにネットワークログを構成します。

ここで、hostは、Site24x7 Linuxサーバー監視エージェントがインストールされているデバイスの名前またはIPアドレスに置き換えてください。logging host

-

優先度に基づいて、送信するメッセージを制限できます。そのためには、次のコマンドを使用します。

levelは、emergencies、alerts、errors、warnings、notifications、informational(デフォルト値)、debuggingのいずれかになります。logging trap level

-

次のコマンドを入力して特権EXECモードに戻ります。

end

デフォルトのUDPポートは514です。次のOSで設定されたパスでsyslogメッセージを確認できます。

-

Windowsの場合:C:\Program Files(x86)\Site24x7OnPremisePoller\syslogs\*\*

-

Linuxの場合: /opt/Site24x7OnPremisePoller/syslogs/*/*

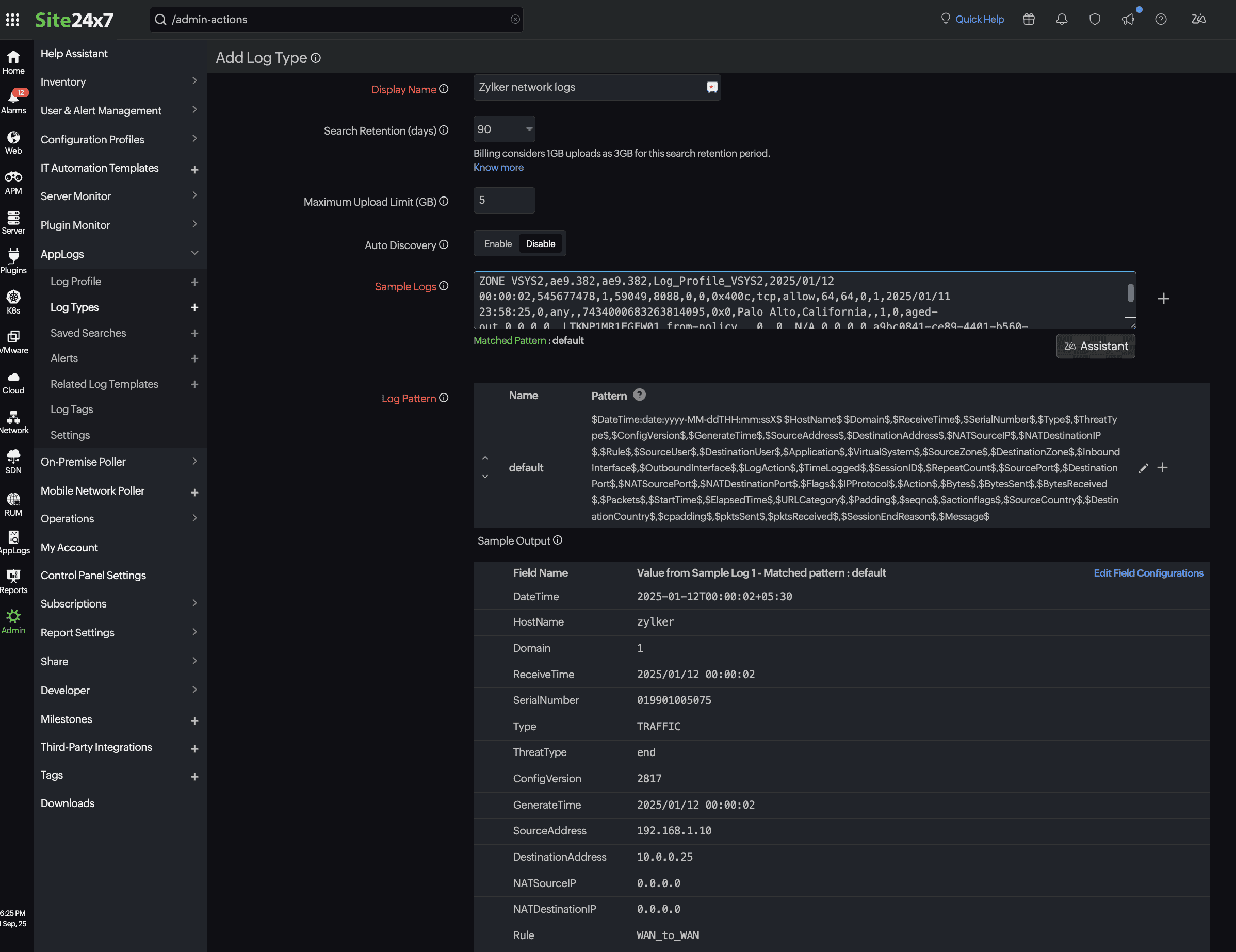

ログタイプの追加

セットアップが完了したら、 Site24x7でカスタムログタイプを定義して、ログを正しく解析・解釈します。ファイアウォールからのログエントリの例を以下に示します。

2025-01-12T00:00:02+05:30 zylker 1,2025/01/12 00:00:02,019901005075,TRAFFIC,end,2817,2025/01/12 00:00:02,192.168.1.10,10.0.0.25,0.0.0.0,0.0.0.0,WAN_to_WAN,,,incomplete,vsys2,WAN ZONE VSYS2,WAN ZONE VSYS2,ae9.382,ae9.382,Log_Profile_VSYS2,2025/01/12 00:00:02,545677478,1,59049,8088,0,0,0x400c,tcp,allow,64,64,0,1,2025/01/11 23:58:25,0,any,,7434000683263814095,0x0,Palo Alto,California,,1,0,aged-out,0,0,0,0,,LTKNP1MR1EGFW01,from-policy,,,0,,0,,N/A,0,0,0,0,a9bc0841-ce89-4401-b560-157301d29dab,0,0,,,,,,,,,,,,,,,,,,,,,,,,,,,,,,,,,,,2025-01-12T00:00:02.804+05:30,,,unknown,unknown,unknown,1,,,incomplete,no,no,0,NonProxyTraffic

ログパターン

$DateTime:date:yyyy-MM-ddTHH:mm:ssX$ $HostName$ $Domain$,$ReceiveTime$,$SerialNumber$,$Type$,$ThreatType$,$ConfigVersion$,$GenerateTime$,$SourceAddress$,$DestinationAddress$,$NATSourceIP$,$NATDestinationIP$,$Rule$,$SourceUser$,$DestinationUser$,$Application$,$VirtualSystem$,$SourceZone$,$DestinationZone$,$InboundInterface$,$OutboundInterface$,$LogAction$,$TimeLogged$,$SessionID$,$RepeatCount$,$SourcePort$,$DestinationPort$,$NATSourcePort$,$NATDestinationPort$,$Flags$,$IPProtocol$,$Action$,$Bytes$,$BytesSent$,$BytesReceived$,$Packets$,$StartTime$,$ElapsedTime$,$URLCategory$,$Padding$,$seqno$,$actionflags$,$SourceCountry$,$DestinationCountry$,$cpadding$,$pktsSent$,$pktsReceived$,$SessionEndReason$,$Message$

ログタイプを追加する場合

-

サンプルログにネットワーク装置ログの詳細を追加します。

-

タイムスタンプ、ホスト名、送信元IP、宛先IP、アクション、インターフェースなどの関連フィールドを定義します。

-

装置の実際のログを使用して形式を検証します。

ログプロファイルを追加する

Site24x7でログプロファイルを作成し、オンプレミスポーラーの出力ファイルと解析ロジックを関連付けます。

[管理]→[AppLogs]→ [Log Profiles(+)]に移動します。このプロファイルでは以下を定義します。

-

オンプレミスポーラーによって書き込まれたログファイルへのパス

例:-

Windowsの場合:

C:\Program Files (x86)\Site24x7OnPremisePoller\syslogs\

-

Linuxの場合:

/opt/Site24x7OnPremisePoller/syslogs/*/*

-

複数のネットワーク装置タイプが設定されている場合は、ログプロファイルページで * をそれぞれの装置IPに置き換えます。

-

ログタイプ(上記の手順で作成したもの)とそれに関連付けられたログタイプ。

例: Zylker network logs -

エージェントがインストールされているサーバー。

例: zylker-poller-host

Site24x7のオンプレミスポーラーをログ取り込みに活用することで、複数のデバイスからのログデータを一元管理し、リアルタイムの可視性を維持し、ネットワークアクティビティをプロアクティブに監視できます。オンプレミスポーラー、エージェント、カスタムログタイプ、ログプロファイルを組み合わせることで、ログの収集、解析、そしてSite24x7への送信がシームレスに行われ、分析をさらに進めることができます。